Разделы сайта

Разделы сайта

Свежие новости

Свежие новости

Как скачать музыку, не обидев при этом любимого исполнителя?

Как скачать музыку, не обидев при этом любимого исполнителя?

Для каждого из меломанов и поклонников творчества определенных музыкантов часто встает моральный выбор — бесплатно скачивать музыку на сайтах, где она выкладывается в свободном доступе или покупать ее на официальных ресурсах исполнителя или стриминговых сервисах, магазинах и приложениях, где от его лица ведется официальная продажа? Купить или скачать музыку? На самом деле, ответ очевиден.

Насколько корректно бесплатное скачивание музыки в Сети?

Насколько корректно бесплатное скачивание музыки в Сети?

Давайте в этой статье поговорим о том, насколько корректно скачивать недавно вышедшую в свет музыку в сети Интернет, а также о том, насколько это может нарушать или не нарушать правовой аспект в сфере авторского права.

Полезные статьи

Полезные статьи

Модули защиты данных платёжных систем: преимущества импортозамещения

Модули защиты данных платёжных систем: преимущества импортозамещения

Максимизация Выигрышей: Эффективные Стратегии для Заработка в Онлайн-Казино

Максимизация Выигрышей: Эффективные Стратегии для Заработка в Онлайн-Казино

Борьба с мошенниками в игре Aviator от Spribe: защита игроков и честность игрового процесса

Борьба с мошенниками в игре Aviator от Spribe: защита игроков и честность игрового процесса

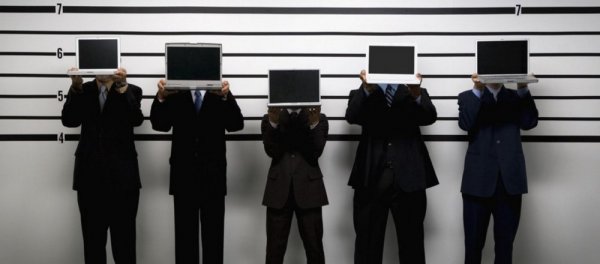

Количество киберпреступлений в России за первый квартал 2018 года резко увеличилось

Количество киберпреступлений в России за первый квартал 2018 года резко увеличилось

Речь идет о 32% по сравнению с тем же периодом прошлого года. Соответствующая информация имеется в отчете Positibe Technologies.

Совершаются данные атаки с целью похищения данных или же с целью финансового обогащения самих киберпреступников. Также целью для киберпреступлений в России на 16% чаще становятся государственные учреждения. Эксперты вынуждены согласиться с тем, что количество подобных нарушений в российском сегменте интернета за первый квартал 2018 резко увеличилось.

Доля подобных атак также связана с желанием преступников получить информацию. Аналитики утверждают, что данные стало значительно проще продать через сегменты Сети, которые требуют для подключения дополнительные программные средства. Помимо этого, подобные технологии можно использовать для продолжения атаки с последующим развитием. В 33% случаев хакеры заинтересованы в похищении персональных данных, еще в 28% речь идет о похищении учетных записей и паролей для доступа.

Злоумышленники чаще всего используют вредоносное ПО, в 30% речь идет о шпионских средствах, а в 23% это особый мост, который использует мощности зараженного компьютера для производства криптовалют. Подобный софт распространяют по электронной почте в большинстве случаев. Фишинговые ссылки работают в 29% случаев.

Читайте также

- Как скачать музыку, не обидев при этом любимого исполнителя?

- Насколько корректно бесплатное скачивание музыки в Сети?

- Основательница магазина корейской косметики рассказала о произволе в Инстаграм

- Презентация iPhone 13 mini: все о гаджете

- Модули защиты данных платёжных систем: преимущества импортозамещения